Egy friss nemzetközi kiberbiztonsági jelentés szerint Magyarország is aktív felhasználója a DevilsTongue nevű, Windows rendszereket támadó fejlett kémprogramnak, írta Panyi Szabolcs, a Direkt36 és a VSquare újságírója a Facebook-oldalán.

Óriási meglepetés, hogy ez a kohnprogram is izraeli... (illusztráció: recordedfuture.com)

A programot az izraeli Candiru cég fejleszti, és hivatalosan csak kormányoknak értékesíti azt.

A DevilsTongue nem az eszköz valódi neve, ugyanis azt nem ismerjük: a kémszoftver működésének felfedezésekor és leírásakor a Windows kutatói nevezték azt így el.

Most az Insikt Group kutatói azonosítottak egy 2019 óta működő, magyarországi IP-címhez köthető infrastruktúrát, amely nagy valószínűséggel a kártevő terjesztésére alkalmas, és a mai napig aktív.

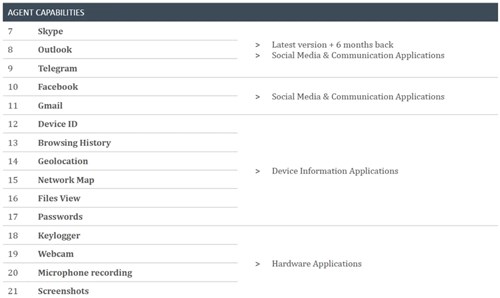

A DevilsTongue nem egy hétköznapi kémszoftver, hanem egy moduláris, rendkívül nehezen észlelhető kártevő, amely Windows rendszeren fut, és képes valós időben figyelni a felhasználó tevékenységét. Hozzáfér jelszavakhoz, üzenetarchívumokhoz, köztük a titkosított üzenetküldő alkalmazásokhoz (például a Signal asztali változatához), böngészési adatokhoz, és teljes távoli hozzáférést ad a támadónak, aki akár bizonyítéknak szánt fájlokat is feltölthet az áldozat gépére. Az eszköz segítségével a támadók úgy tudnak belépni a célpont fiókjaiba, mintha maguk a felhasználók lennének. A program bejutása többek között adathalász e-maileken, fertőzött dokumentumokon, feltört weboldalakon vagy akár hirdetéseken keresztül történhet.

A Candiru rendkívül drágán adja az eszközét. A 16 millió eurós alapcsomaggal mindössze 10 személy vehető célba, így jellemzően magas hírszerzési értékű személyek (politikusok, üzleti vezetők) kerülhetnek a DevilsTongue célkeresztjébe.

A Candiru lehetséges magyarországi használata először 2024-ben került szóba. Ekkor Orbán egyik leghangosabb európai kritikusa, Daniel Freund német EP-képviselő célzott adathalász-támadásról számolt be, és azt gyanította, hogy a magyar kormány vette célba. Elmondása szerint egy ukrán diáklány nevében kapott meghívót egy nem létező szemináriumra, a mellékelt link pedig nagy valószínűséggel a Candiru kártevőjét próbálta telepíteni.

Az Insikt Group nyolc felhasználói klasztert azonosított világszerte, ezek közül öt, köztük a magyar és a szaúdi, ma is aktív. A Candiru-felhasználók köre jelentős átfedést mutat a Pegasus kémszoftver korábbi használóival, amelynek magyarországi alkalmazását a 2021-es Pegasus Projekt tárta fel. A nemzetközi oknyomozás, melyben Magyarországról a Direkt36 vett rész, a szaúdi, azeri és magyar kémszoftveres megfigyelésekről is számtalan cikket közölt.

(24 nyomán)